恶意软件领域在 2017 年底发生了重大转变。随着基于云的技术的普及,一些网络犯罪团伙也开始瞄准 Docker 和 Kubernetes 系统。这些攻击大多遵循一个非常简单的模式,即威胁行为者扫描配置错误的系统,并将这些系统的管理界面暴露在网上,以便接管服务器并部署加密货币挖矿恶意软件。在过去的三年里,这些攻击愈演愈烈,一些针对 Docker(和 Kubernetes)新型恶意软件和攻击行为变得层出不穷。

然而正如 ZDNet 所述,尽管恶意软件对 Docker 服务器的攻击已经屡见不鲜,但很多网络开发者和基础架构工程师却还没有吸取教训,仍在错误配置 Docker 服务器,使其暴露在攻击之下。其中最常见的疏漏就是,让 Docker 远程管理 API 端点暴露在网上而不进行认证。

过去几年中,曾有 Doki、Ngrok、Kinsing(H2miner)、XORDDOS、AESDDOS、Team TNT 等恶意软件扫描 Docker 服务器,将 Docker 管理 API 暴露在网上,然后滥用它来部署恶意操作系统镜像、植入后门或安装加密货币矿机。

上周,奇虎 360 则发现了这些恶意软件的最新菌株,名为 Blackrota。这是一个用 Go 语言编写的恶意后门程序,利用了 Docker Remote API 中未经授权的访问漏洞。鉴于其 C2 域名为 blackrota.ga,因此被命名为 Blackrota。

目前,该 Blackrota 后门程序仅被发现可用于 Linux,使用方式还尚未清楚。研究人员也不知道其是否存在 Windows 版本、是否被用于加密货币挖矿,或者是否被用于在强大的云服务器之上运行 DDoS 僵尸网络。

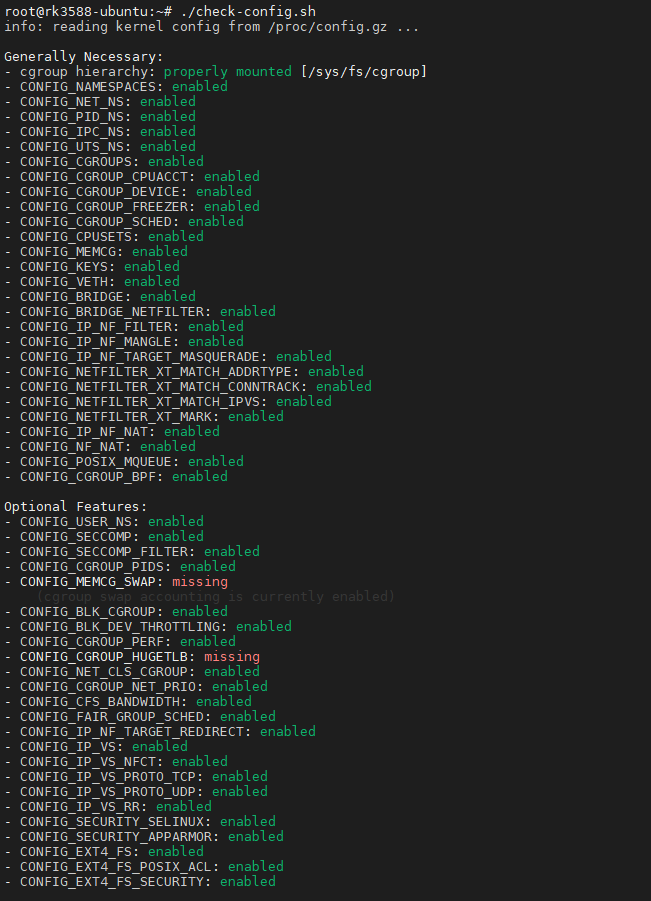

从 Blackrota 和此前经历过的攻击中得到的教训是,Docker 已不再是一项边缘技术,其几乎每天都在遭受有针对性的大规模攻击。因此,建议在生产系统中运行 Docker 系统的公司、Web 开发人员和工程师仔细查看 Docker 官方文档 ,确保已通过适当的身份验证机制(例如基于证书的身份验证系统)保护了 Docker 的远程管理功能。

总而言之,随着 Docker 在现代基础架构设置中的地位越来越突出,且攻击事件不断增加,针对 Docker 系统的恶意软件菌株数量也在逐月增加,开发者是时候该认真对待 Docker 安全了。

责编AJX

-

网络攻击

+关注

关注

0文章

332浏览量

24704 -

恶意软件

+关注

关注

0文章

34浏览量

9279 -

Docker

+关注

关注

0文章

537浏览量

14433

发布评论请先 登录

智能体内容

瑞芯微(EASY EAI)RV1126B 板卡Docker环境部署方法

将 docker-ce 添加到 yocto LLDP 5.15-71 中,显示错误如何解决?

如何在2026年Rocky Linux(8、9和10)上安装Docker

攻击逃逸测试:深度验证网络安全设备的真实防护能力

针对AES算法的安全防护设计

【HZ-T536开发板免费体验】Docker 环境安装及应用

深入剖析Docker全链路安全防护策略

Docker容器安全攻防实战案例

协议分析仪能监测哪些异常行为?

干货分享 | RK3588 Ubuntu系统Docker容器使用指南

针对Docker的恶意软件和攻击行为愈演愈烈

针对Docker的恶意软件和攻击行为愈演愈烈

评论